- Czy WordPress używa sesji PHP??

- Czy dane sesji PHP są bezpieczne??

- Czy można zhakować sesje PHP??

- Gdzie są przechowywane sesje WordPress?

- Jak korzystać z natywnych sesji PHP w WordPress??

- Jak działa sesja w PHP?

- Czy użytkownicy mogą zobaczyć dane sesji??

- Dlaczego potrzebujemy sesji, aby zachować dane na wielu stronach PHP??

- Co to jest zarządzanie sesjami PHP?

- Jak odbywa się przejmowanie sesji?

- Czy potrafisz zhakować zmienne sesji??

- Jakie są dostępne narzędzia do przejmowania sesji?

Czy WordPress używa sesji PHP??

WordPress Core nie używa sesji. ... Jednak niektóre wtyczki lub motywy będą używać session_start() lub superglobalnej $_SESSION PHP PHP. W Pantheonie obsługa sesji wymaga wtyczki WordPress Native PHP Sessions, którą utrzymujemy. Witryny, które muszą korzystać z sesji PHP, powinny zainstalować tę wtyczkę.

Czy dane sesji PHP są bezpieczne??

4 odpowiedzi. Sesje są znacznie bezpieczniejsze niż np. ciasteczka. Ale nadal można ukraść sesję, dzięki czemu haker będzie miał całkowity dostęp do wszystkiego, co jest w tej sesji. Niektóre sposoby na uniknięcie tego to sprawdzanie adresu IP (która działa całkiem nieźle, ale ma bardzo niski poziom fi, a zatem samo w sobie nie jest niezawodne) i używanie nonce ...

Czy można zhakować sesje PHP??

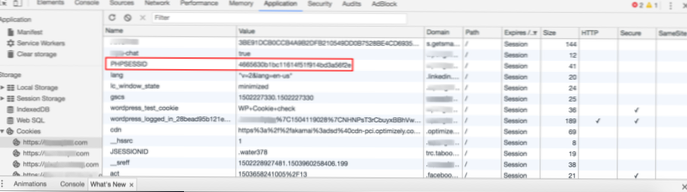

Sesje NIE są po stronie serwera, są przechowywane na komputerze lokalnym klienta (możesz wejść do swoich plików cookie i poszukać pliku cookie o nazwie phpssid pod nazwą domeny). Tak, można je zhakować i jest to w rzeczywistości bardzo powszechna metoda hakowania.

Gdzie są przechowywane sesje WordPress?

Szczegóły sesji są przechowywane w bazie danych WordPressa, a konkretnie w tabeli wp_usermeta. Jeśli sesja nie zostanie zakończona przez użytkownika poprzez wylogowanie, WordPress automatycznie zakończy sesję po określonym czasie.

Jak korzystać z natywnych sesji PHP w WordPress??

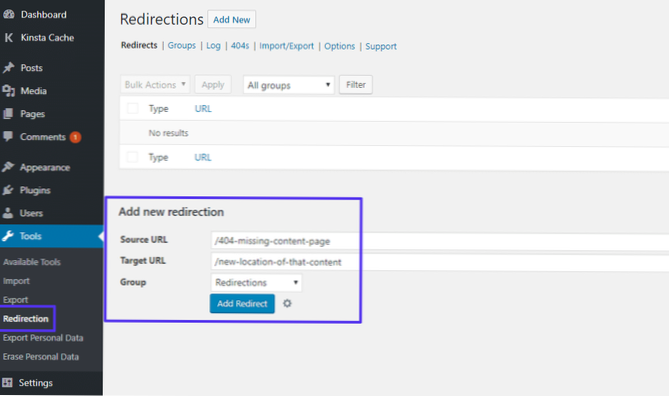

Instalacja

- Prześlij do katalogu /wp-content/plugins/.

- Aktywuj wtyczkę za pomocą menu „Wtyczki” w WordPress.

Jak działa sesja w PHP?

identyfikator sesji jest wysyłany do użytkownika podczas tworzenia jego sesji. jest on przechowywany w pliku cookie (domyślnie nazywanym PHPSESSID), który jest wysyłany przez przeglądarkę do serwera przy każdym żądaniu. serwer (PHP) używa tego pliku cookie, zawierającego identyfikator sesji, aby wiedzieć, który plik odpowiada temu użytkownikowi.

Czy użytkownicy mogą zobaczyć dane sesji??

Cóż, użytkownik może łatwo uzyskać informacje o tym, czy sesja została utworzona, czy witryna ma sesję, czy nie. Ale jaka zmienna jest ustawiana w sesji, nigdy nie może być poznana przez użytkownika. Nie, zmienne SESSION znajdują się po stronie serwera, więc z perspektywy klienta nie mogą ich zmienić change.

Dlaczego potrzebujemy sesji, aby zachować dane na wielu stronach PHP??

Sesja to sposób przechowywania informacji (w zmiennych) do wykorzystania na wielu stronach. W przeciwieństwie do plików cookie informacje nie są przechowywane na komputerze użytkownika.

Co to jest zarządzanie sesjami PHP?

Sesja PHP służy do tymczasowego przechowywania i przekazywania informacji z jednej strony na drugą (do momentu zamknięcia strony przez użytkownika). ... Sesja PHP tworzy unikalny identyfikator użytkownika dla każdej przeglądarki, aby rozpoznać użytkownika i uniknąć konfliktu między wieloma przeglądarkami.

Jak odbywa się przejmowanie sesji?

Przejęcie sesji to atak polegający na przejęciu sesji użytkownika przez atakującego. ... Aby przejąć sesję, osoba atakująca musi znać identyfikator sesji ofiary (klucz sesji). Można to uzyskać poprzez kradzież sesyjnego pliku cookie lub nakłonienie użytkownika do kliknięcia złośliwego linku zawierającego przygotowany identyfikator sesji.

Czy potrafisz zhakować zmienne sesji??

Tak więc zhakowanie wartości sesji wymagałoby zhakowania zdalnego serwera. ... Zwykle sesyjne pliki cookie mają krótki TTL (czas życia), zanim wygasną i wylogują użytkownika, ale jeśli nie, to jawne wylogowanie powinno go wyczyścić. Jeśli naprawdę się martwisz, możesz usunąć swoje pliki cookie.

Jakie są dostępne narzędzia do przejmowania sesji?

Lista narzędzi do przechwytywania sesji

- Apartament Burp.

- Ettercap.

- OWASP ZAP.

- Lepsza CAP.

- zestaw narzędzi netool.

- WebSploit Framework.

- sslstrip.

- JHijack.

Usbforwindows

Usbforwindows