- Jak atak typu man in the middle narusza bezpieczeństwo?

- Dlaczego atak MITM jest niebezpieczny?

- Jakie są możliwe zabezpieczenia przed atakami MITM?

- Jak powszechne są ataki typu man in the middle?

- Jaki jest kluczowy warunek powodzenia ataku mężczyzny w środku??

- Czy VPN chroni przed atakami typu man in the middle??

- Czy atak typu man-in-the-middle jest pasywny??

- Jakie są rodzaje ataków typu man-in-the-middle MITM?

- Czy SSL jest podatny na ataki typu man-in-the-middle??

- Jak można zapobiegać atakom złośliwego oprogramowania??

- Czy SSL może chronić przed MitB??

- Jak można zapobiegać atakom DoS??

Jak atak typu man in the middle narusza bezpieczeństwo?

Atak typu man-in-the-middle to rodzaj ataku polegającego na podsłuchiwaniu, w którym atakujący przerywa istniejącą rozmowę lub przesyłanie danych. Po wstawieniu się w „środek” transferu, atakujący udają, że są obaj legalnymi uczestnikami.

Dlaczego atak MITM jest niebezpieczny?

Dlaczego hacki MitM są tak niebezpieczne? ... Ponadto cyberprzestępcy mogą wykorzystywać ataki typu Man-in-the-Middle do przechwytywania danych osobowych lub danych logowania. Co więcej, osoby atakujące mogą wymuszać zhakowane aktualizacje, które instalują złośliwe oprogramowanie, które mogą być wysyłane na urządzenia mobilne użytkowników zamiast na legalne.

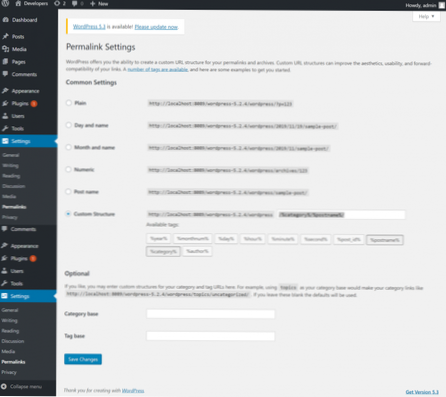

Jakie są możliwe zabezpieczenia przed atakami MITM?

SSL Hijacking, SSL Stripping i HTTPS Spoofing to niektóre z najczęstszych sposobów, w jakie atakujący wykorzystują do kradzieży informacji od niewinnych użytkowników. Korzystanie z bezpiecznych sieci prywatnych, korzystanie z protokołu HTTPS i wzmacnianie środków bezpieczeństwa to opcje pozostawione użytkownikom do ochrony przed atakami MITM.

Jak powszechne są ataki typu man in the middle?

Ataki MitM, choć nie tak powszechne jak ataki typu ransomware czy phishing, są wszechobecnym zagrożeniem dla organizacji. Według raportu IBM X-Force Threat Intelligence Index 2018, 35 procent działań związanych z wykorzystywaniem dotyczyło atakujących, którzy próbowali przeprowadzić ataki MitM, ale trudno jest uzyskać twarde liczby.

Jaki jest kluczowy warunek powodzenia ataku mężczyzny w środku??

Atakujący musi być w stanie przechwycić wszystkie istotne wiadomości przesyłane między dwiema ofiarami i wstrzyknąć nowe. Jest to proste w wielu okolicznościach; na przykład atakujący w zasięgu odbioru nieszyfrowanego punktu dostępu Wi-Fi może wprowadzić się jako człowiek w środku.

Czy VPN chroni przed atakami typu man in the middle??

Korzystanie z VPN ukrywa adres IP użytkownika i lokalizację kraju, aby ominąć blokowanie geograficzne i cenzurę internetową. VPN jest również skuteczny w przypadku ataków typu man-in-the-middle oraz w celu ochrony internetowych transakcji kryptowalutowych.

Czy atak typu man-in-the-middle jest pasywny??

Rodzaje ataków Man-in-the-Middle

Podsłuchiwanie Wi-Fi – pasywny sposób wdrażania ataków MITM, podsłuchiwanie Wi-Fi polega na tym, że cyberprzestępcy ustanawiają publiczne połączenia Wi-Fi, zwykle o niczego nie podejrzewającej nazwie, i uzyskują dostęp do swoich ofiar, gdy tylko połączą się ze złośliwą siecią Wi-Fi. Fi.

Jakie są rodzaje ataków typu man-in-the-middle MITM?

Techniki i rodzaje ataków MitM

- Zatrucie pamięci podręcznej ARP. Protokół rozpoznawania adresów (ARP) to proces niskiego poziomu, który tłumaczy adres komputera (MAC) na adres IP w sieci lokalnej. ...

- Zatrucie pamięci podręcznej DNS. ...

- Podszywanie się pod HTTPS. ...

- Podsłuchiwanie Wi-Fi. ...

- Przejmowanie sesji.

Czy SSL jest podatny na ataki typu man-in-the-middle??

Struktura certyfikatu SSL uniemożliwia inwazyjne działania typu Man-in-the-Middle. Te produkty do ochrony sieci zostały zaprojektowane specjalnie w celu ochrony witryn i klientów przed tego typu cyberatakami.

Jak można zapobiegać atakom złośliwego oprogramowania??

Przyjrzyjmy się najlepszym sposobom powstrzymania ataku złośliwego oprogramowania.

- Miej oko na wiadomości phishingowe. Aby uzyskać dostęp do sieci, cyberprzestępcy muszą mieć punkt wyjścia. ...

- Dziwne logowania. ...

- Trojany typu backdoor. ...

- Informacje w ruchu. ...

- Kompresja i eksport danych. ...

- Zapobieganie złośliwemu oprogramowaniu: Chroń swoją firmę.

Czy SSL może chronić przed MitB??

Ataki typu man-in-the-browser mogą oszukać nawet najbardziej czujnych użytkowników i są odporne na niektóre dobrze znane mechanizmy bezpieczeństwa, takie jak bezpieczne certyfikaty SSL/TLS i uwierzytelnianie dwuskładnikowe. ... W związku z tym żaden krok uwierzytelniania nie został pominięty. Trojan MitB modyfikuje dane, zanim zostaną zaszyfrowane.

Jak można zapobiegać atakom DoS??

Jak pomóc w łagodzeniu ataków DoS i DDoS

- Aktualizuj oprogramowanie zabezpieczające, system operacyjny i aplikacje. ...

- Rozważ router z wbudowaną ochroną DDoS.

- Poszukaj usługi hostingu stron internetowych z naciskiem na bezpieczeństwo.

Usbforwindows

Usbforwindows