- Jak zapisać token JWT w pliku cookie??

- Jak zapisać JWT w httpOnly cookie??

- Jak przechowywać tokeny JWT w pamięci lokalnej??

- Gdzie należy przechowywać tokeny JWT?

- Czy przechowywanie tokena dostępu w pliku cookie jest bezpieczne??

- Czy httpTylko pliki cookie jest bezpieczny??

- Czy przechowywanie JWT w localStorage jest bezpieczne??

- Czy JavaScript może ustawić plik cookie HttpOnly??

- Jak odświeżyć tokeny JWT?

- Co się stanie, gdy token JWT wygaśnie??

- Czy tokeny JWT są bezpieczne??

- Czy JWT to to samo co OAuth??

Jak zapisać token JWT w pliku cookie??

Refaktoryzacja, aby przechowywać JWT w pliku cookie. Pierwszym krokiem do rezygnacji z używania plików cookie jest ustawienie przez nasze API pliku cookie w przeglądarce użytkownika po pomyślnym zalogowaniu. Pliki cookie są ustawiane w przeglądarce, jeśli odpowiedź na wywołanie HTTP zawiera nagłówek Set-Cookie.

Jak zapisać JWT w httpOnly cookie??

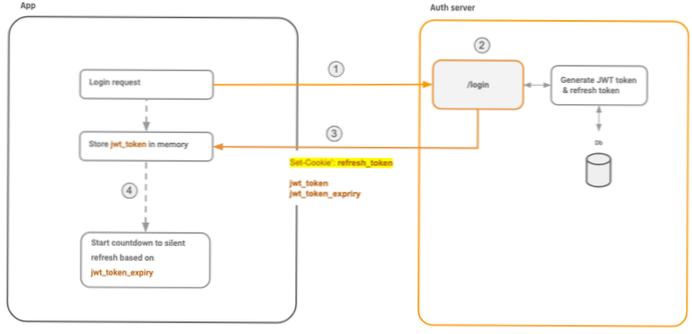

Przechowuj token dostępu w pamięci, a token odświeżania w pliku cookie: Link do tej sekcji

- Użyj flagi httpOnly, aby uniemożliwić odczytanie jej przez JavaScript.

- Użyj flagi secure=true, aby można ją było wysyłać tylko przez HTTPS.

- Używaj flagi SameSite=strict, gdy tylko jest to możliwe, aby zapobiec CSRF.

Jak przechowywać tokeny JWT w pamięci lokalnej??

Najpierw musisz utworzyć lub wygenerować token za pomocą Jwt (jsonWebTokens), a następnie przechowywać go w lokalnej pamięci masowej lub za pośrednictwem pliku cookie lub sesji. Generalnie wolę przechowywanie lokalne, ponieważ łatwiej jest przechowywać token w pamięci lokalnej za pomocą SET i pobrać go za pomocą metody GETET.

Gdzie należy przechowywać tokeny JWT?

Większość ludzi przechowuje swoje tokeny JWT w lokalnej pamięci przeglądarki internetowej. Ta taktyka naraża Twoje aplikacje na atak o nazwie XSS. XSS będziemy omawiać tylko w kontekście JWT, więcej na ten temat znajdziesz tutaj.

Czy przechowywanie tokena dostępu w pliku cookie jest bezpieczne??

Pamięć lokalna jest podatna na ataki, ponieważ jest łatwo dostępna za pomocą JavaScript, a osoba atakująca może odzyskać Twój token dostępu i użyć go później. Jednak chociaż httpOnly pliki cookie nie są dostępne za pomocą JavaScript, nie oznacza to, że używając plików cookie, jesteś bezpieczny przed atakami XSS wykorzystującymi token dostępu.

Czy httpTylko pliki cookie jest bezpieczny??

Wszystko, co robi, to zapobieganie odczytywaniu plików cookie przez skrypt. ... HttpOnly nie będzie w ogóle chronił, jeśli istnieje jakakolwiek strona, która odzwierciedla wartości pliku cookie z powrotem z serwera. XSS może po prostu odczytać odpowiedź serwera.

Czy przechowywanie JWT w localStorage jest bezpieczne??

Jeśli nie masz dobrego powodu, aby umieścić token JWT w pamięci lokalnej, nie! Domyślne przechowywanie go w pliku cookie (z ustawionymi flagami secure , httpOnly i sameSite). Jeśli masz dobry powód, aby umieścić go w pamięci lokalnej, skorzystaj z niego!

Czy JavaScript może ustawić plik cookie HttpOnly??

Plik cookie HttpOnly oznacza, że nie jest dostępny dla języków skryptowych, takich jak JavaScript. Tak więc w JavaScript nie ma absolutnie żadnego interfejsu API do pobrania/ustawienia atrybutu HttpOnly z pliku cookie, ponieważ w przeciwnym razie przekreśliłoby to znaczenie HttpOnly .

Jak odświeżyć tokeny JWT?

Pomysł polega na wygenerowaniu dwóch tokenów: tokena dostępowego (ważnego 10 minut) oraz tokena odświeżającego o dłuższym okresie życia. Za każdym razem, gdy token dostępu wygaśnie, aplikacja po stronie klienta wysyła żądanie wygenerowania nowego tokenu dostępu przy użyciu tokenu odświeżania.

Co się stanie, gdy token JWT wygaśnie??

Ten użytkownik ma zasadniczo od 5 do 10 minut na użycie tokena JWT przed jego wygaśnięciem. Po wygaśnięciu użyją swojego obecnego tokena odświeżania, aby spróbować uzyskać nowy token JWT. Ponieważ token odświeżania został unieważniony, ta operacja zakończy się niepowodzeniem i będą zmuszeni do ponownego zalogowania.

Czy tokeny JWT są bezpieczne??

Bezpieczne korzystanie z tokenów JWT wykracza poza weryfikację ich podpisów. Oprócz podpisu token JWT może zawierać kilka innych właściwości związanych z bezpieczeństwem. Właściwości te mają postać zastrzeżonych roszczeń, które można włączyć do treści JWT. Najważniejszym roszczeniem dotyczącym bezpieczeństwa jest roszczenie „exp”.

Czy JWT to to samo co OAuth??

JWT i OAuth2 są zupełnie inne i służą różnym celom, ale są kompatybilne i można ich używać razem. Protokół OAuth2 nie określa formatu tokenów, dlatego tokeny JWT można włączyć do użycia OAuth2.

Usbforwindows

Usbforwindows